ໃນສະຖາປັດຕະຍະກຳເຄືອຂ່າຍທີ່ທັນສະໄໝ, VLAN (Virtual Local Area Network) ແລະ VXLAN (Virtual Extended Local Area Network) ແມ່ນສອງເຕັກໂນໂລຊີການເຮັດວຽກແບບເສມືນຂອງເຄືອຂ່າຍທີ່ພົບເລື້ອຍທີ່ສຸດ. ພວກມັນອາດເບິ່ງຄືວ່າຄ້າຍຄືກັນ, ແຕ່ຕົວຈິງແລ້ວມີຄວາມແຕກຕ່າງທີ່ສຳຄັນຫຼາຍຢ່າງ.

VLAN (ເຄືອຂ່າຍທ້ອງຖິ່ນແບບເສມືນ)

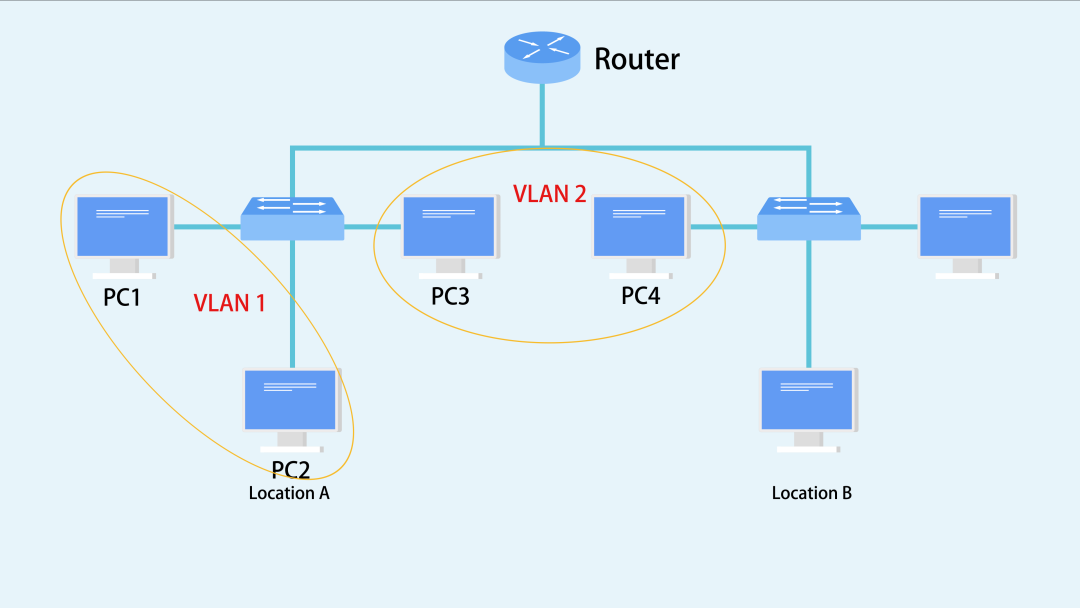

VLAN ແມ່ນຕົວຫຍໍ້ຂອງ Virtual Local Area Network (Virtual Local Area Network). ມັນເປັນເຕັກນິກທີ່ແບ່ງອຸປະກອນທາງກາຍະພາບໃນ LAN ອອກເປັນຫຼາຍ subnets ຕາມຄວາມສຳພັນທາງໂລຈິກ. VLAN ຖືກຕັ້ງຄ່າໃນສະວິດເຄືອຂ່າຍເພື່ອແບ່ງອຸປະກອນເຄືອຂ່າຍອອກເປັນກຸ່ມໂລຈິກທີ່ແຕກຕ່າງກັນ. ເຖິງແມ່ນວ່າອຸປະກອນເຫຼົ່ານີ້ອາດຈະຕັ້ງຢູ່ໃນສະຖານທີ່ທີ່ແຕກຕ່າງກັນ, VLAN ຊ່ວຍໃຫ້ພວກມັນສາມາດຢູ່ໃນເຄືອຂ່າຍດຽວກັນໄດ້ຢ່າງມີເຫດຜົນ, ເຮັດໃຫ້ສາມາດຈັດການ ແລະ ແຍກແຍະໄດ້ຢ່າງຍືດຫຍຸ່ນ.

ຫຼັກຂອງເທັກໂນໂລຢີ VLAN ແມ່ນຢູ່ໃນການແບ່ງພອດສະວິດ. ສະວິດຈັດການການຈະລາຈອນໂດຍອີງໃສ່ VLAN ID (ຕົວລະບຸ VLAN). VLAN ID ມີຕັ້ງແຕ່ 1 ຫາ 4095 ແລະໂດຍທົ່ວໄປແລ້ວແມ່ນ 12 ຕົວເລກຖານສອງ (ເຊັ່ນ: ຕັ້ງແຕ່ 0 ຫາ 4095), ຊຶ່ງໝາຍຄວາມວ່າສະວິດສາມາດຮອງຮັບ VLan ໄດ້ສູງສຸດ 4,096 ຕົວ.

ຂັ້ນຕອນການເຮັດວຽກ

○ ການລະບຸ VLAN: ເມື່ອແພັກເກັດເຂົ້າສູ່ສະວິດ, ສະວິດຈະຕັດສິນໃຈວ່າແພັກເກັດຄວນສົ່ງຕໍ່ໄປຫາ VLAN ໃດໂດຍອີງໃສ່ຂໍ້ມູນ VLAN ID ໃນແພັກເກັດ. ໂດຍປົກກະຕິແລ້ວ, ໂປໂຕຄອນ IEEE 802.1Q ຖືກນໍາໃຊ້ເພື່ອແທັກ VLAN ໃສ່ເຟຣມຂໍ້ມູນ.

○ ໂດເມນອອກອາກາດ VLAN: ແຕ່ລະ VLAN ແມ່ນໂດເມນອອກອາກາດທີ່ເປັນອິດສະຫຼະ. ເຖິງແມ່ນວ່າ VLAN ຫຼາຍອັນຈະຢູ່ໃນສະວິດທາງກາຍະພາບດຽວກັນ, ການອອກອາກາດຂອງພວກມັນຈະຖືກແຍກອອກຈາກກັນ, ຫຼຸດຜ່ອນການຈະລາຈອນອອກອາກາດທີ່ບໍ່ຈຳເປັນ.

○ ການສົ່ງຕໍ່ຂໍ້ມູນ: ສະວິດຈະສົ່ງຕໍ່ແພັກເກັດຂໍ້ມູນໄປຫາພອດທີ່ສອດຄ້ອງກັນຕາມແທັກ VLAN ທີ່ແຕກຕ່າງກັນ. ຖ້າອຸປະກອນລະຫວ່າງ VLAN ທີ່ແຕກຕ່າງກັນຕ້ອງການສື່ສານ, ພວກມັນຕ້ອງຖືກສົ່ງຕໍ່ຜ່ານອຸປະກອນຊັ້ນທີ 3, ເຊັ່ນ: ເຣົາເຕີ.

ສົມມຸດວ່າທ່ານມີບໍລິສັດທີ່ມີຫຼາຍພະແນກ, ແຕ່ລະພະແນກໃຊ້ VLAN ທີ່ແຕກຕ່າງກັນ. ດ້ວຍສະວິດ, ທ່ານສາມາດແບ່ງອຸປະກອນທັງໝົດໃນພະແນກການເງິນອອກເປັນ VLAN 10, ອຸປະກອນໃນພະແນກຂາຍອອກເປັນ VLAN 20, ແລະ ອຸປະກອນໃນພະແນກເຕັກນິກອອກເປັນ VLAN 30. ດ້ວຍວິທີນີ້, ເຄືອຂ່າຍລະຫວ່າງພະແນກຕ່າງໆຈະຖືກແຍກອອກຈາກກັນຢ່າງສິ້ນເຊີງ.

ຂໍ້ດີ

○ ຄວາມປອດໄພທີ່ດີຂຶ້ນ: VLAN ສາມາດປ້ອງກັນການເຂົ້າເຖິງທີ່ບໍ່ໄດ້ຮັບອະນຸຍາດລະຫວ່າງ VLan ທີ່ແຕກຕ່າງກັນໄດ້ຢ່າງມີປະສິດທິພາບໂດຍການແບ່ງການບໍລິການທີ່ແຕກຕ່າງກັນອອກເປັນເຄືອຂ່າຍທີ່ແຕກຕ່າງກັນ.

○ ການຄຸ້ມຄອງການຈະລາຈອນເຄືອຂ່າຍ: ໂດຍການຈັດສັນ VLans, ພາຍຸການອອກອາກາດສາມາດຫຼີກລ່ຽງໄດ້ ແລະ ເຄືອຂ່າຍສາມາດມີປະສິດທິພາບຫຼາຍຂຶ້ນ. ແພັກເກັດອອກອາກາດຈະຖືກເຜີຍແຜ່ພາຍໃນ VLAN ເທົ່ານັ້ນ, ຫຼຸດຜ່ອນການໃຊ້ແບນວິດ.

○ ຄວາມຍືດຫຍຸ່ນຂອງເຄືອຂ່າຍ: VLAN ສາມາດແບ່ງເຄືອຂ່າຍໄດ້ຢ່າງຍືດຫຍຸ່ນຕາມຄວາມຕ້ອງການຂອງທຸລະກິດ. ຕົວຢ່າງ, ອຸປະກອນຕ່າງໆໃນພະແນກການເງິນສາມາດຖືກມອບໝາຍໃຫ້ກັບ VLAN ດຽວກັນເຖິງແມ່ນວ່າພວກມັນຈະຕັ້ງຢູ່ໃນຊັ້ນທີ່ແຕກຕ່າງກັນກໍຕາມ.

ຂໍ້ຈຳກັດ

○ ຄວາມສາມາດໃນການຂະຫຍາຍທີ່ຈຳກັດ: ຍ້ອນວ່າ VLans ອີງໃສ່ສະວິດແບບດັ້ງເດີມ ແລະ ຮອງຮັບ VLans ໄດ້ເຖິງ 4096, ສິ່ງນີ້ສາມາດກາຍເປັນຈຸດຕິດຂັດສຳລັບເຄືອຂ່າຍຂະໜາດໃຫຍ່ ຫຼື ສະພາບແວດລ້ອມ virtualized ຂະໜາດໃຫຍ່.

ບັນຫາການເຊື່ອມຕໍ່ຂ້າມໂດເມນ: VLAN ເປັນເຄືອຂ່າຍທ້ອງຖິ່ນ, ການສື່ສານຂ້າມ VLAN ຈຳເປັນຕ້ອງໄດ້ປະຕິບັດຜ່ານສະວິດສາມຊັ້ນ ຫຼື ເຣົາເຕີ, ເຊິ່ງອາດຈະເພີ່ມຄວາມສັບສົນຂອງເຄືອຂ່າຍ.

ສະຖານະການການນຳໃຊ້

○ ການແຍກ ແລະ ຄວາມປອດໄພໃນເຄືອຂ່າຍວິສາຫະກິດ: VLANs ຖືກນຳໃຊ້ຢ່າງກວ້າງຂວາງໃນເຄືອຂ່າຍວິສາຫະກິດ, ໂດຍສະເພາະໃນອົງກອນຂະໜາດໃຫຍ່ ຫຼື ສະພາບແວດລ້ອມຂ້າມພະແນກ. ຄວາມປອດໄພ ແລະ ການຄວບຄຸມການເຂົ້າເຖິງຂອງເຄືອຂ່າຍສາມາດຮັບປະກັນໄດ້ໂດຍການແບ່ງພະແນກ ຫຼື ລະບົບທຸລະກິດທີ່ແຕກຕ່າງກັນຜ່ານ VLAN. ຕົວຢ່າງ, ພະແນກການເງິນມັກຈະຢູ່ໃນ VLAN ທີ່ແຕກຕ່າງຈາກພະແນກ R&D ເພື່ອຫຼີກເວັ້ນການເຂົ້າເຖິງໂດຍບໍ່ໄດ້ຮັບອະນຸຍາດ.

○ ຫຼຸດຜ່ອນການເກີດພາຍຸການອອກອາກາດ: VLAN ຊ່ວຍຈຳກັດການຈະລາຈອນການອອກອາກາດ. ໂດຍປົກກະຕິແລ້ວ, ແພັກເກັດການອອກອາກາດຈະແຜ່ລາມໄປທົ່ວເຄືອຂ່າຍ, ແຕ່ໃນສະພາບແວດລ້ອມ VLAN, ການຈະລາຈອນການອອກອາກາດຈະແຜ່ລາມພາຍໃນ VLAN ເທົ່ານັ້ນ, ເຊິ່ງຊ່ວຍຫຼຸດຜ່ອນພາລະເຄືອຂ່າຍທີ່ເກີດຈາກພາຍຸການອອກອາກາດໄດ້ຢ່າງມີປະສິດທິພາບ.

○ ເຄືອຂ່າຍທ້ອງຖິ່ນຂະໜາດນ້ອຍ ຫຼື ຂະໜາດກາງ: ສຳລັບວິສາຫະກິດຂະໜາດນ້ອຍ ແລະ ຂະໜາດກາງບາງແຫ່ງ, VLAN ໃຫ້ວິທີທີ່ງ່າຍດາຍ ແລະ ມີປະສິດທິພາບໃນການສ້າງເຄືອຂ່າຍທີ່ໂດດດ່ຽວຢ່າງມີເຫດຜົນ, ເຮັດໃຫ້ການຄຸ້ມຄອງເຄືອຂ່າຍມີຄວາມຍືດຫຍຸ່ນຫຼາຍຂຶ້ນ.

VXLAN (ເຄືອຂ່າຍທ້ອງຖິ່ນແບບຂະຫຍາຍແບບເສມືນ)

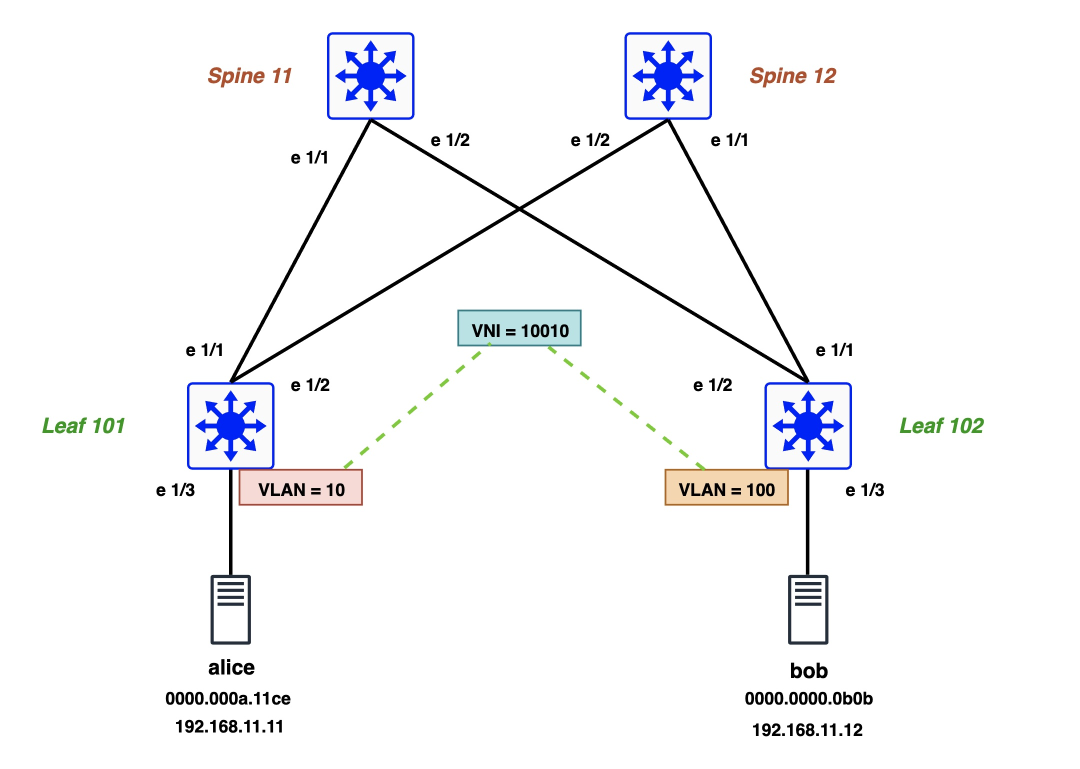

VXLAN (Virtual Extensible LAN) ເປັນເທັກໂນໂລຢີໃໝ່ທີ່ສະເໜີມາເພື່ອແກ້ໄຂຂໍ້ຈຳກັດຂອງ VLAN ແບບດັ້ງເດີມໃນສູນຂໍ້ມູນຂະໜາດໃຫຍ່ ແລະ ສະພາບແວດລ້ອມ virtualization. ມັນໃຊ້ເທັກໂນໂລຢີ encapsulation ເພື່ອໂອນແພັກເກັດຂໍ້ມູນຊັ້ນ 2 (L2) ຜ່ານເຄືອຂ່າຍຊັ້ນ 3 (L3) ທີ່ມີຢູ່ແລ້ວ, ເຊິ່ງທຳລາຍຂໍ້ຈຳກັດດ້ານການຂະຫຍາຍຂອງ VLAN.

ຜ່ານເທັກໂນໂລຢີການອຸດຕັນ ແລະ ກົນໄກການຫຸ້ມຫໍ່, VXLAN "ຫໍ່" ແພັກເກັດຂໍ້ມູນຊັ້ນ 2 ຕົ້ນສະບັບໄວ້ໃນແພັກເກັດຂໍ້ມູນ IP ຊັ້ນ 3, ເພື່ອໃຫ້ແພັກເກັດຂໍ້ມູນສາມາດສົ່ງຜ່ານເຄືອຂ່າຍ IP ທີ່ມີຢູ່ແລ້ວ. ຫຼັກຂອງ VXLAN ແມ່ນຢູ່ໃນກົນໄກການຫຸ້ມຫໍ່ ແລະ ການບໍ່ຫຸ້ມຫໍ່, ນັ້ນຄື, ກອບຂໍ້ມູນ L2 ແບບດັ້ງເດີມຖືກຫຸ້ມຫໍ່ໂດຍໂປໂຕຄອນ UDP ແລະ ສົ່ງຜ່ານເຄືອຂ່າຍ IP.

ຂັ້ນຕອນການເຮັດວຽກ

ການຫຸ້ມຫໍ່ຫົວຂໍ້ VXLAN: ໃນການຈັດຕັ້ງປະຕິບັດ VXLAN, ແຕ່ລະແພັກເກັດຊັ້ນທີ 2 ຈະຖືກຫຸ້ມຫໍ່ເປັນແພັກເກັດ UDP. ການຫຸ້ມຫໍ່ VXLAN ປະກອບມີ: ຕົວລະບຸເຄືອຂ່າຍ VXLAN (VNI), ຫົວຂໍ້ UDP, ຫົວຂໍ້ IP ແລະຂໍ້ມູນອື່ນໆ.

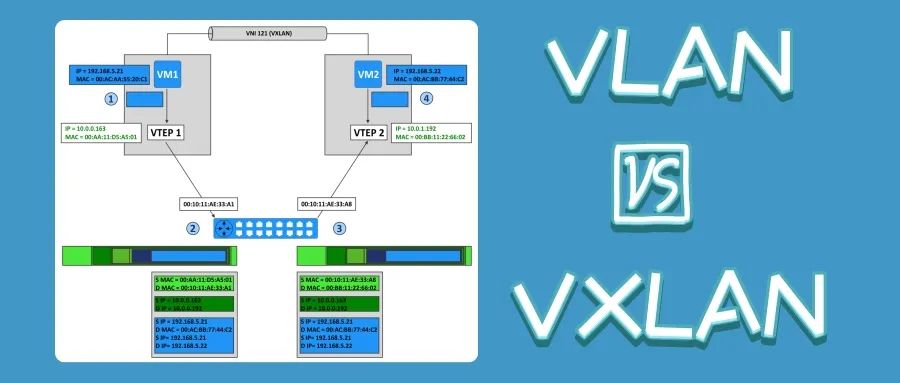

○ ອຸໂມງປາຍທາງ (VTEP): VXLAN ໃຊ້ເທັກໂນໂລຢີການອຸໂມງ ແລະ ແພັກເກັດຖືກຫຸ້ມຫໍ່ ແລະ ບໍ່ຫຸ້ມຫໍ່ຜ່ານອຸປະກອນ VTEP ຄູ່ໜຶ່ງ. VTEP, VXLAN Tunnel Endpoint, ແມ່ນຂົວເຊື່ອມຕໍ່ VLAN ແລະ VXLAN. VTEP ຫຸ້ມຫໍ່ແພັກເກັດ L2 ທີ່ໄດ້ຮັບເປັນແພັກເກັດ VXLAN ແລະ ສົ່ງພວກມັນໄປຫາ VTEP ປາຍທາງ, ເຊິ່ງໃນທາງກັບກັນຈະແຍກແພັກເກັດທີ່ຖືກຫຸ້ມຫໍ່ອອກເປັນແພັກເກັດ L2 ຕົ້ນສະບັບ.

ຂະບວນການຫຸ້ມຫໍ່ VXLAN: ຫຼັງຈາກເຊື່ອມຕໍ່ຫົວຂໍ້ VXLAN ກັບແພັກເກັດຂໍ້ມູນຕົ້ນສະບັບ, ແພັກເກັດຂໍ້ມູນຈະຖືກສົ່ງໄປຫາ VTEP ປາຍທາງຜ່ານເຄືອຂ່າຍ IP. VTEP ປາຍທາງຈະແຍກແພັກເກັດອອກ ແລະ ສົ່ງຕໍ່ໄປຫາຕົວຮັບທີ່ຖືກຕ້ອງໂດຍອີງໃສ່ຂໍ້ມູນ VNI.

ຂໍ້ດີ

○ ສາມາດຂະຫຍາຍໄດ້: VXLAN ຮອງຮັບເຄືອຂ່າຍເສມືນ (VNI) ໄດ້ເຖິງ 16 ລ້ານເຄືອຂ່າຍ, ຫຼາຍກວ່າຕົວລະບຸ 4096 ຂອງ VLAN, ເຮັດໃຫ້ມັນເໝາະສົມສຳລັບສູນຂໍ້ມູນຂະໜາດໃຫຍ່ ແລະ ສະພາບແວດລ້ອມຄລາວ.

○ ການຮອງຮັບສູນຂໍ້ມູນຂ້າມ: VXLAN ສາມາດຂະຫຍາຍເຄືອຂ່າຍສະເໝືອນລະຫວ່າງສູນຂໍ້ມູນຫຼາຍແຫ່ງໃນສະຖານທີ່ທາງພູມສາດທີ່ແຕກຕ່າງກັນ, ທຳລາຍຂໍ້ຈຳກັດຂອງ VLAN ແບບດັ້ງເດີມ, ແລະ ເໝາະສົມກັບການປະມວນຜົນແບບຄລາວ ແລະ ສະພາບແວດລ້ອມການເຮັດວຽກແບບສະເໝືອນທີ່ທັນສະໄໝ.

○ ເຮັດໃຫ້ເຄືອຂ່າຍສູນຂໍ້ມູນງ່າຍດາຍ: ຜ່ານ VXLAN, ອຸປະກອນຮາດແວຈາກຜູ້ຜະລິດທີ່ແຕກຕ່າງກັນສາມາດເຮັດວຽກຮ່ວມກັນໄດ້, ຮອງຮັບສະພາບແວດລ້ອມຫຼາຍຜູ້ເຊົ່າ, ແລະ ເຮັດໃຫ້ການອອກແບບເຄືອຂ່າຍຂອງສູນຂໍ້ມູນຂະໜາດໃຫຍ່ງ່າຍຂຶ້ນ.

ຂໍ້ຈຳກັດ

○ ຄວາມສັບສົນສູງ: ການຕັ້ງຄ່າຂອງ VXLAN ແມ່ນຂ້ອນຂ້າງສັບສົນ, ກ່ຽວຂ້ອງກັບການຫຸ້ມຫໍ່ອຸໂມງ, ການຕັ້ງຄ່າ VTEP, ແລະອື່ນໆ, ເຊິ່ງຕ້ອງການການສະໜັບສະໜູນດ້ານເຕັກນິກເພີ່ມເຕີມ ແລະ ເພີ່ມຄວາມສັບສົນຂອງການດຳເນີນງານ ແລະ ການບຳລຸງຮັກສາ.

○ ຄວາມຊັກຊ້າຂອງເຄືອຂ່າຍ: ເນື່ອງຈາກການປະມວນຜົນເພີ່ມເຕີມທີ່ຕ້ອງການໂດຍຂະບວນການຫຸ້ມຫໍ່ ແລະ ຍົກເລີກການຫຸ້ມຫໍ່, VXLAN ອາດຈະເຮັດໃຫ້ເກີດຄວາມຊັກຊ້າຂອງເຄືອຂ່າຍບາງຢ່າງ, ເຖິງແມ່ນວ່າຄວາມຊັກຊ້ານີ້ມັກຈະມີຂະໜາດນ້ອຍ, ແຕ່ຍັງຕ້ອງໄດ້ສັງເກດໃນສະພາບແວດລ້ອມທີ່ຕ້ອງການປະສິດທິພາບສູງ.

ສະຖານະການແອັບພລິເຄຊັນ VXLAN

○ ການສ້າງເຄືອຂ່າຍສູນຂໍ້ມູນແບບເສມືນ: VXLAN ຖືກນຳໃຊ້ຢ່າງກວ້າງຂວາງໃນສູນຂໍ້ມູນຂະໜາດໃຫຍ່. ເຊີບເວີໃນສູນຂໍ້ມູນມັກຈະໃຊ້ເທັກໂນໂລຢີການສ້າງແບບເສມືນ, VXLAN ສາມາດຊ່ວຍສ້າງເຄືອຂ່າຍເສມືນລະຫວ່າງເຊີບເວີທາງກາຍະພາບທີ່ແຕກຕ່າງກັນ, ຫຼີກລ່ຽງຂໍ້ຈຳກັດຂອງ VLAN ໃນການຂະຫຍາຍ.

○ ສະພາບແວດລ້ອມຄລາວຫຼາຍຜູ້ເຊົ່າ: ໃນຄລາວສາທາລະນະ ຫຼື ສ່ວນຕົວ, VXLAN ສາມາດສະໜອງເຄືອຂ່າຍສະເໝືອນທີ່ເປັນເອກະລາດສຳລັບຜູ້ເຊົ່າແຕ່ລະຄົນ ແລະ ລະບຸເຄືອຂ່າຍສະເໝືອນຂອງຜູ້ເຊົ່າແຕ່ລະຄົນໂດຍ VNI. ຄຸນສົມບັດນີ້ຂອງ VXLAN ແມ່ນເໝາະສົມຫຼາຍສຳລັບການປະມວນຜົນຄລາວທີ່ທັນສະໄໝ ແລະ ສະພາບແວດລ້ອມຫຼາຍຜູ້ເຊົ່າ.

○ ການຂະຫຍາຍເຄືອຂ່າຍໃນທົ່ວສູນຂໍ້ມູນ: VXLAN ແມ່ນເໝາະສົມໂດຍສະເພາະສຳລັບສະຖານະການທີ່ເຄືອຂ່າຍເສມືນຕ້ອງໄດ້ນຳໃຊ້ໃນຫຼາຍສູນຂໍ້ມູນ ຫຼື ຫຼາຍພູມສາດ. ເນື່ອງຈາກ VXLAN ໃຊ້ເຄືອຂ່າຍ IP ສຳລັບການຫຸ້ມຫໍ່, ມັນສາມາດຂະຫຍາຍສູນຂໍ້ມູນ ແລະ ສະຖານທີ່ທາງພູມສາດທີ່ແຕກຕ່າງກັນໄດ້ຢ່າງງ່າຍດາຍເພື່ອບັນລຸການຂະຫຍາຍເຄືອຂ່າຍເສມືນໃນລະດັບໂລກ.

VLAN ທຽບກັບ VxLAN

VLAN ແລະ VXLAN ລ້ວນແຕ່ເປັນເທັກໂນໂລຢີການເຮັດວຽກແບບເສມືນຂອງເຄືອຂ່າຍ, ແຕ່ພວກມັນເໝາະສົມກັບສະຖານະການການນຳໃຊ້ທີ່ແຕກຕ່າງກັນ. VLAN ແມ່ນເໝາະສົມສຳລັບສະພາບແວດລ້ອມເຄືອຂ່າຍຂະໜາດນ້ອຍ ຫຼື ຂະໜາດກາງ, ແລະ ສາມາດໃຫ້ການແຍກເຄືອຂ່າຍຂັ້ນພື້ນຖານ ແລະ ຄວາມປອດໄພ. ຈຸດແຂງຂອງມັນຢູ່ທີ່ຄວາມລຽບງ່າຍ, ຄວາມສະດວກໃນການຕັ້ງຄ່າ, ແລະ ການສະໜັບສະໜູນຢ່າງກວ້າງຂວາງ.

VXLAN ເປັນເທັກໂນໂລຢີທີ່ຖືກອອກແບບມາເພື່ອຮັບມືກັບຄວາມຕ້ອງການໃນການຂະຫຍາຍເຄືອຂ່າຍຂະໜາດໃຫຍ່ໃນສູນຂໍ້ມູນທີ່ທັນສະໄໝ ແລະ ສະພາບແວດລ້ອມການປະມວນຜົນແບບຄລາວ. ຈຸດແຂງຂອງ VXLAN ແມ່ນຢູ່ໃນຄວາມສາມາດໃນການຮອງຮັບເຄືອຂ່າຍເສມືນຫຼາຍລ້ານເຄືອຂ່າຍ, ເຮັດໃຫ້ມັນເໝາະສົມສຳລັບການນຳໃຊ້ເຄືອຂ່າຍເສມືນໃນທົ່ວສູນຂໍ້ມູນ. ມັນທຳລາຍຂໍ້ຈຳກັດຂອງ VLAN ໃນການຂະຫຍາຍ, ແລະ ເໝາະສົມສຳລັບການອອກແບບເຄືອຂ່າຍທີ່ສັບສົນຫຼາຍຂຶ້ນ.

ເຖິງແມ່ນວ່າຊື່ຂອງ VXLAN ເບິ່ງຄືວ່າເປັນໂປຣໂຕຄອນສ່ວນຂະຫຍາຍຂອງ VLAN, ແຕ່ໃນຄວາມເປັນຈິງແລ້ວ, VXLAN ແຕກຕ່າງຈາກ VLAN ຢ່າງຫຼວງຫຼາຍໂດຍຄວາມສາມາດໃນການສ້າງອຸໂມງເສມືນ. ຄວາມແຕກຕ່າງຕົ້ນຕໍລະຫວ່າງພວກມັນມີດັ່ງນີ້:

ຄຸນສົມບັດ | VLAN | VXLAN |

|---|---|---|

| ມາດຕະຖານ | IEEE 802.1Q | RFC 7348 (IETF) |

| ຊັ້ນ | ຊັ້ນທີ 2 (ການເຊື່ອມຕໍ່ຂໍ້ມູນ) | ຊັ້ນ 2 ເທິງຊັ້ນ 3 (L2oL3) |

| ການຫຸ້ມຫໍ່ | ຫົວຕໍ່ອີເທີເນັດ 802.1Q | MAC-in-UDP (ຖືກຫຸ້ມຫໍ່ດ້ວຍ IP) |

| ຂະໜາດບັດປະຈຳຕົວ | 12-ບິດ (0-4095 VLAN) | 24-ບິດ (16.7 ລ້ານ VNIs) |

| ຄວາມສາມາດໃນການຂະຫຍາຍ | ຈຳກັດ (VLAN ທີ່ໃຊ້ງານໄດ້ 4094) | ສາມາດຂະຫຍາຍໄດ້ສູງ (ຮອງຮັບຄລາວຫຼາຍຜູ້ເຊົ່າ) |

| ການຈັດການການອອກອາກາດ | ການຖ້ວມແບບດັ້ງເດີມ (ພາຍໃນ VLAN) | ໃຊ້ IP multicast ຫຼື head-end replication |

| ເໜືອຫົວ | ຕ່ຳ (ແທັກ VLAN 4 ໄບຕ໌) | ສູງ (~50 ໄບຕ໌: UDP + IP + VXLAN headers) |

| ການແຍກການຈະລາຈອນ | ແມ່ນແລ້ວ (ຕໍ່ VLAN) | ແມ່ນແລ້ວ (ຕໍ່ VNI) |

| ການຂຸດອຸໂມງ | ບໍ່ມີການຂຸດອຸໂມງ (ຮາບພຽງ L2) | ໃຊ້ VTEPs (ຈຸດສິ້ນສຸດອຸໂມງ VXLAN) |

| ກໍລະນີການນຳໃຊ້ | ເຄືອຂ່າຍ LAN ຂະໜາດນ້ອຍ/ຂະໜາດກາງ, ເຄືອຂ່າຍວິສາຫະກິດ | ສູນຂໍ້ມູນຄລາວ, SDN, VMware NSX, Cisco ACI |

| ການເພິ່ງພາອາໄສຂອງຕົ້ນໄມ້ທີ່ຂະຫຍາຍອອກ (STP) | ແມ່ນແລ້ວ (ເພື່ອປ້ອງກັນການຫຼິ້ນຊ້ຳ) | ບໍ່ (ໃຊ້ການກຳນົດເສັ້ນທາງຊັ້ນ 3, ຫຼີກລ່ຽງບັນຫາ STP) |

| ການສະໜັບສະໜູນຮາດແວ | ຮອງຮັບໃນທຸກສະວິດ | ຕ້ອງການສະວິດ/NIC ທີ່ຮອງຮັບ VXLAN (ຫຼືຊອບແວ VTEPs) |

| ການສະໜັບສະໜູນດ້ານການເຄື່ອນໄຫວ | ຈຳກັດ (ພາຍໃນໂດເມນ L2 ດຽວກັນ) | ດີກວ່າ (VM ສາມາດເຄື່ອນຍ້າຍຜ່ານ subnets ໄດ້) |

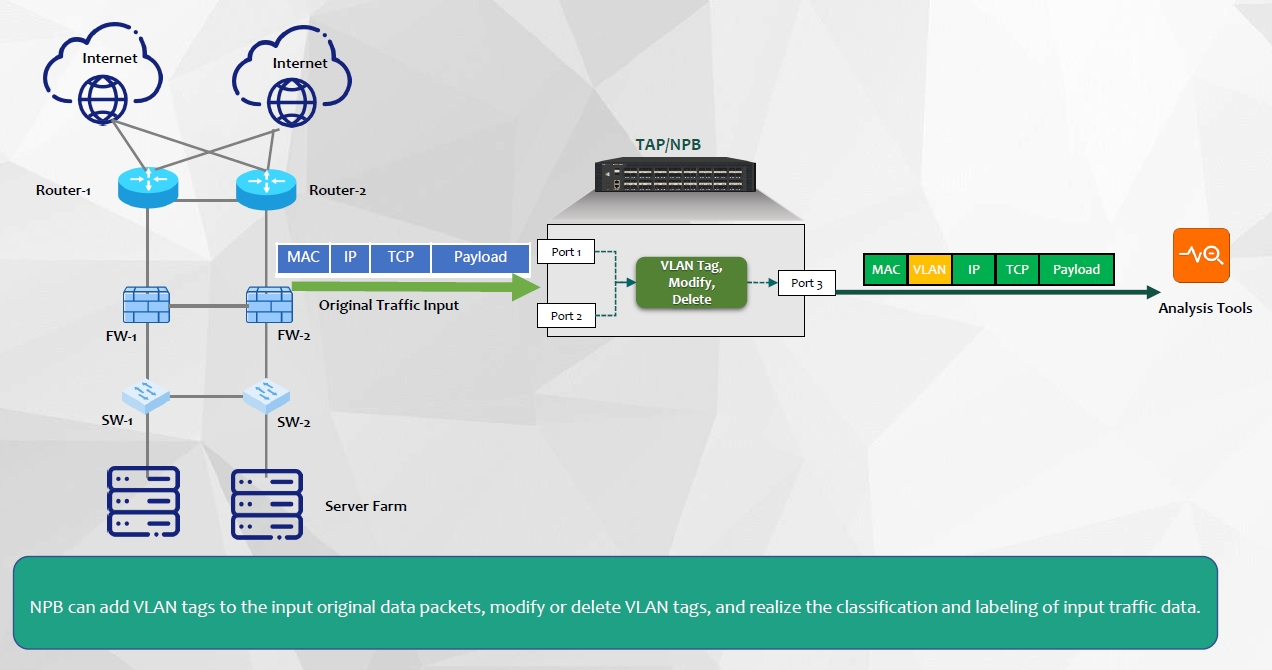

Mylinking™ Network Packet Broker ສາມາດເຮັດຫຍັງໄດ້ແດ່ສຳລັບເທັກໂນໂລຢີ Network Virtual?

VLAN ຖືກແທັກ, VLAN ບໍ່ໄດ້ແທັກ, VLAN ຖືກແທນທີ່:

ຮອງຮັບການຈັບຄູ່ຂອງພາກສະໜາມຄີໃດກໍໄດ້ໃນ 128 ໄບຕ໌ທຳອິດຂອງແພັກເກັດ. ຜູ້ໃຊ້ສາມາດປັບແຕ່ງຄ່າຊົດເຊີຍ ແລະ ຄວາມຍາວ ແລະ ເນື້ອໃນຂອງພາກສະໜາມຄີ, ແລະ ກຳນົດນະໂຍບາຍຜົນຜະລິດການຈະລາຈອນຕາມການຕັ້ງຄ່າຂອງຜູ້ໃຊ້.

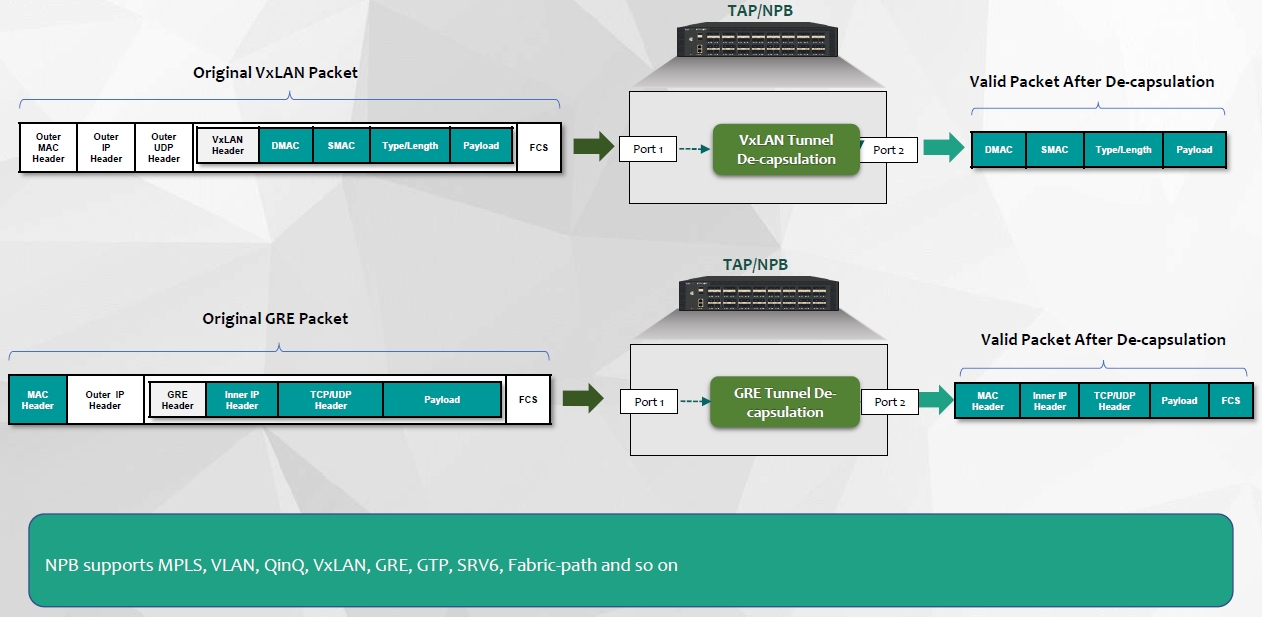

ການລອກເອົາການຫຸ້ມຫໍ່ອຸໂມງ:

ຮອງຮັບຫົວຂໍ້ VxLAN, VLAN, GRE, GTP, MPLS, IPIP ທີ່ຖືກແຍກອອກໃນແພັກເກັດຂໍ້ມູນຕົ້ນສະບັບ ແລະ ສົ່ງຕໍ່ຜົນຜະລິດ.

ການລະບຸໂປໂຕຄອນການຂຸດອຸໂມງ

ຮອງຮັບການລະບຸໂປໂຕຄອນການຂຸດອຸໂມງຕ່າງໆໂດຍອັດຕະໂນມັດເຊັ່ນ GTP / GRE / PPTP / L2TP / PPPOE/IPIP. ອີງຕາມການຕັ້ງຄ່າຂອງຜູ້ໃຊ້, ຍຸດທະສາດການສົ່ງຜົນການຈະລາຈອນສາມາດຖືກຈັດຕັ້ງປະຕິບັດຕາມຊັ້ນໃນ ຫຼື ຊັ້ນນອກຂອງອຸໂມງ.

ທ່ານສາມາດກວດສອບລາຍລະອຽດເພີ່ມເຕີມກ່ຽວກັບສິ່ງທີ່ກ່ຽວຂ້ອງໄດ້ທີ່ນີ້ນາຍໜ້າຊື້ຂາຍແພັກເກັດເຄືອຂ່າຍ.

ເວລາໂພສ: ມິຖຸນາ 25-2025